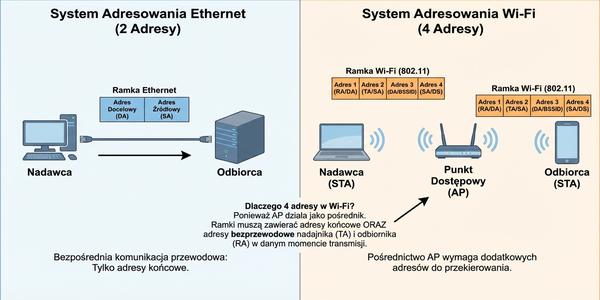

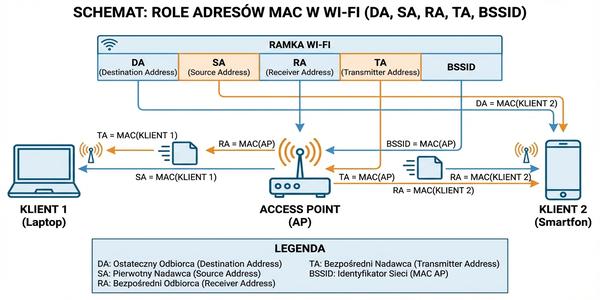

Kto jest kim w komunikacji?

Aby zrozumieć znaczenie czterech pól adresowych, musimy zdefiniować pięć ról, jakie adresy MAC mogą

pełnić w transmisji Wi-Fi.

- DA (Destination Address): Adres MAC ostatecznego odbiorcy pakietu.

- SA (Source Address): Adres MAC pierwotnego nadawcy pakietu.

- RA (Receiver Address): Adres MAC urządzenia, które fizycznie odbiera ramkę radiową.

- TA (Transmitter Address): Adres MAC urządzenia, które fizycznie nadaje ramkę radiową.

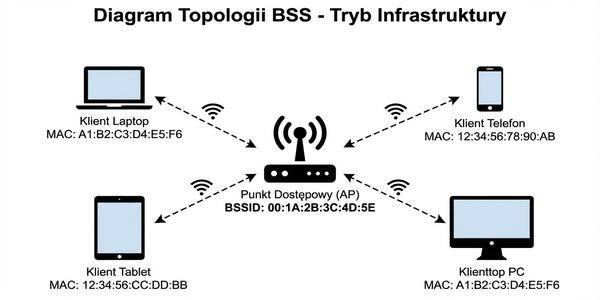

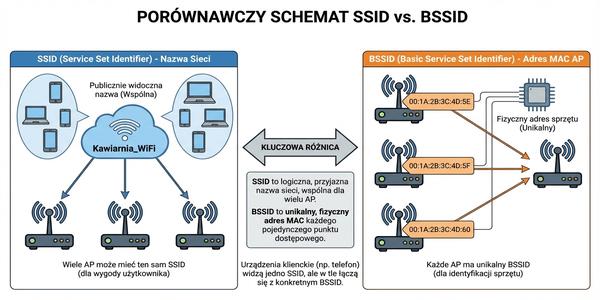

- BSSID (Basic Service Set Identifier): Adres MAC punktu dostępowego, który identyfikuje

daną sieć bezprzewodową (BSS).

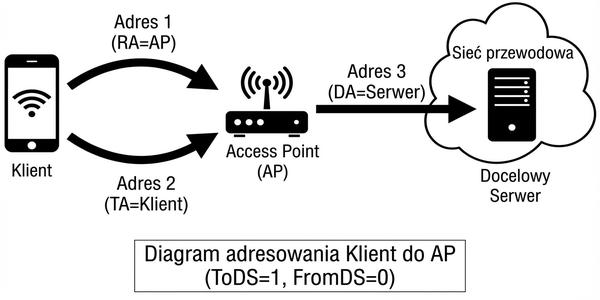

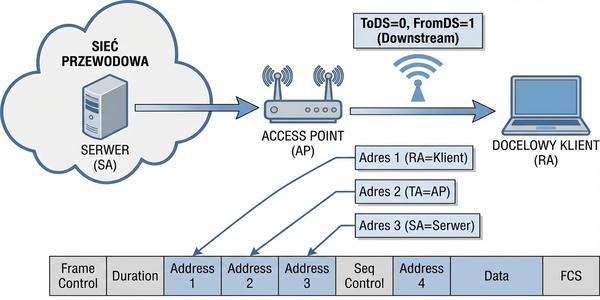

To, która rola jest przypisana do którego pola (Address 1, 2, 3, 4), zależy od kierunku transmisji, co

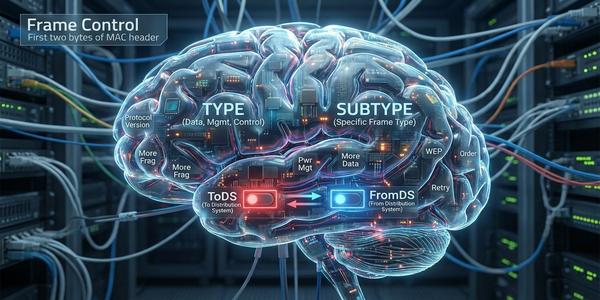

określają flagi ToDS i FromDS w polu Frame Control.